数字化转型网信息安全研习社关注网络攻击与防御、网络协议安全、数据存储安全、数据加密、数据传输安全、数据备份与恢复策略、数据完整性保护、软件漏洞与补丁管理、身份认证与授权、设备物理访问控制、环境安全与灾难恢复、安全策略框架、安全审计与合规性、安全事件管理与应急响应、设备安全、数据隐私和管理、数据存储和隔离、加密算法安全、云计算安全等多个方面。

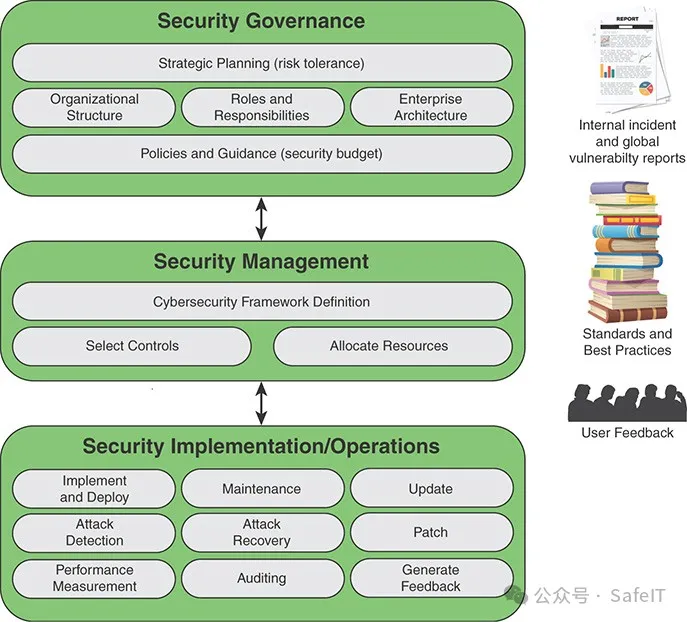

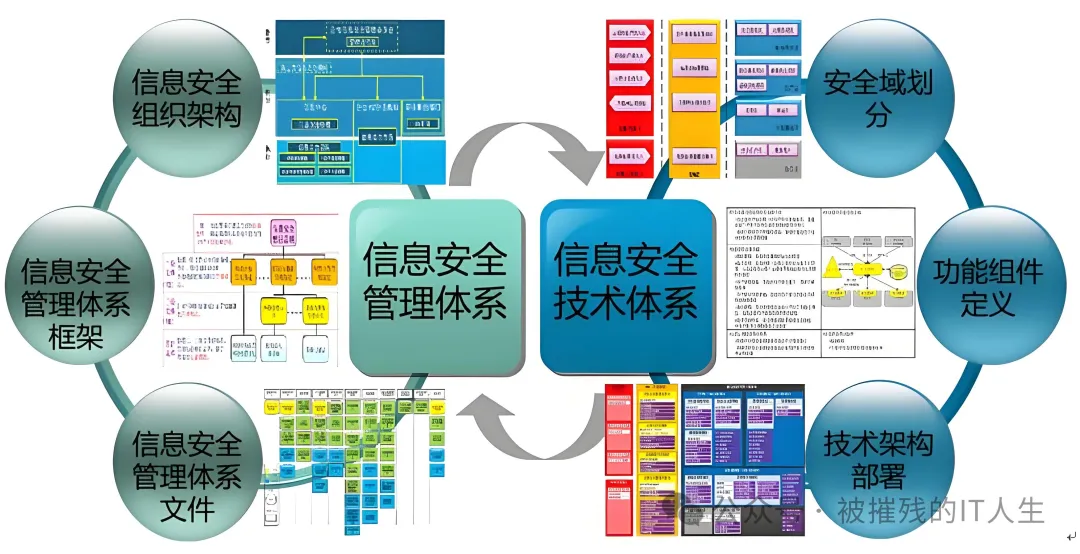

信息安全管理体系是组织机构单位按照信息安全管理体系相关标准的要求,制定信息安全管理方针和策略,采用风险管理的方法进行信息安全管理计划、实施、评审检查、改进的信息安全管理执行的工作体系。信息安全管理体系是按照ISO/IEC 27001标准《信息技术 安全技术 信息安全管理体系要求》的要求进行建立的,ISO/IEC 27001标准是由BS7799-2标准发展而来。

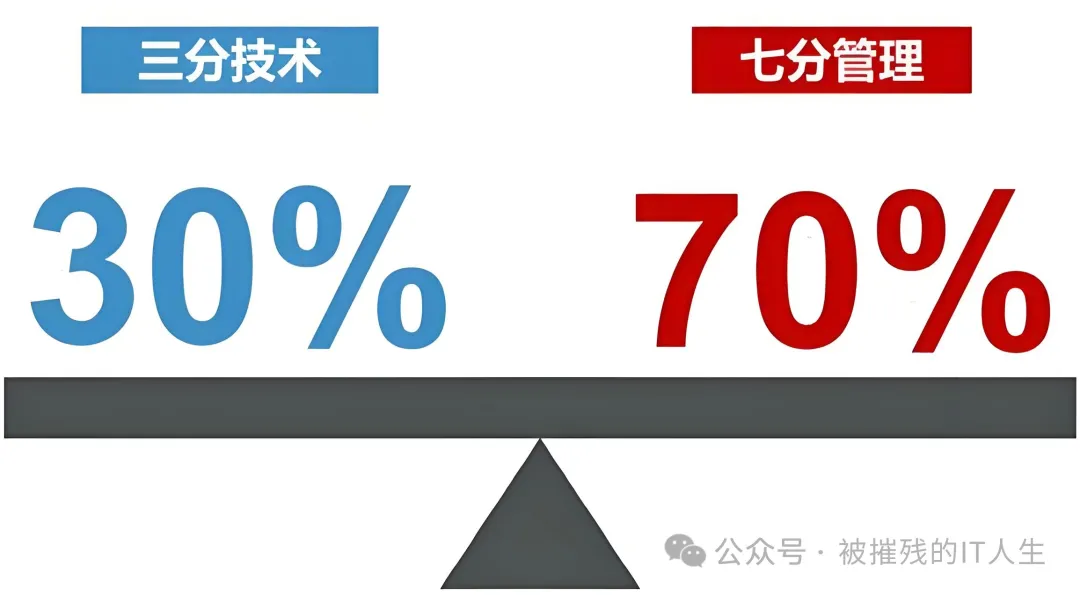

在信息安全管理方面,“三分技术,七分管理”。任何技术的管控都不可能是完整的,而且技术管控也需要有制度的支撑,所以信息安全管理制度是非常重要,也是必不可少的。

为了确保全体员工理解并遵照执行,企业需要制定和签发信息安全管理体系文件,并依据信息安全制度的要求,建设对应的信息安全技术方案,但在每个安全技术管控范围内,都会有例外的需求,这样就需要配套的信息安全流程来满足这些例外的需求。

一、信息安全的管理制度

依据ISO27001的14个安全控制域,信息安全制度需包括:

1)信息安全方针:为建立、实施、运行、监视、评审、保持和改进文件化的信息安全管理体系,确定信息安全方针和目标,对信息安全风险进行有效管理,需制定配套的《信息安全管理手册》。

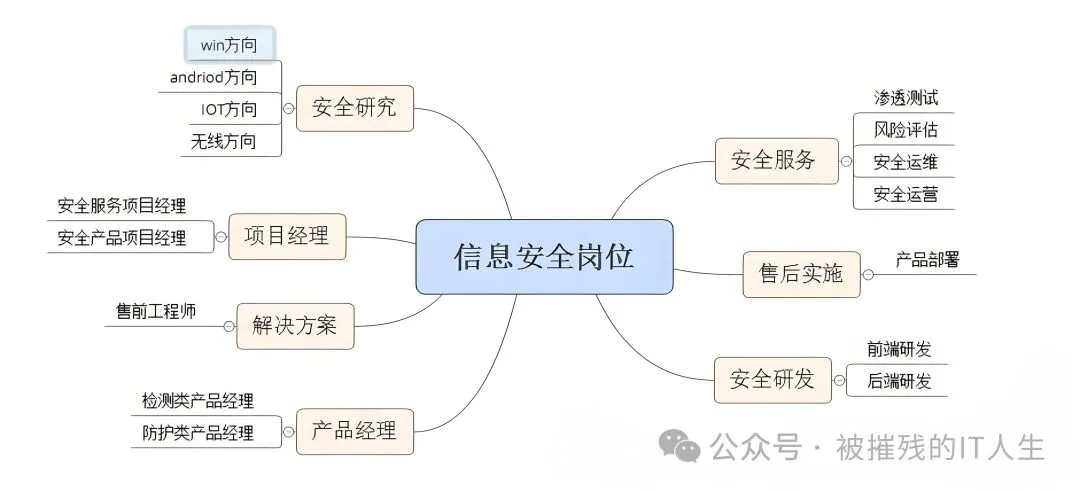

2)信息安全岗位职责:根据信息安全体系规定和公司实际需求,各岗位职责需在《信息安全组织运作管理规定》中明确。

3)人员管理:为了明确公司全体员工及在公司工作的第三方人员的行为,制定《人员信息安全管理规定》,确保全体员工和第三方用户了解信息安全威胁和利害关系、员工的职责和义务。

4)信息资产管理:本公司根据信息的敏感性对信息进行分类,明确保护要求、优先权和等级,以确保对资产采取适当的保护,需制定《内容信息安全管理规定》,明确公司核心信息资产及保护要求。

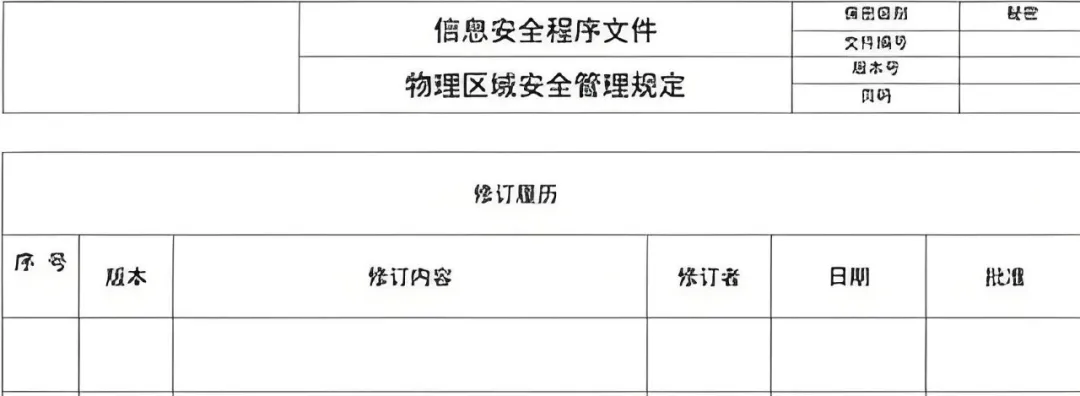

5)物理和环境安全:物理和环境安全的风险主要来源于自然环境灾害,人员访问控制失效,机房基础设施缺失导致的火灾、漏水、雷击和静电对设备电路的破坏,温湿度失调、设备失窃等安全事件,会影响网络、主机和业务的连续性,甚至导致业务数据丢失等。制定《物理区域信息安全管理规定》,要求访问、接待、操作、记录等流程规范,从而保障信息系统的业务连续性。

6)网络安全:为保证公司计算机网络安全和正常运行,确保服务器和终端在公司网络内正常运行,为公司提供安全可靠的网络环境,由公司IT部负责公司网络管理,制定并发布了《网络信息安全管理制度》。

7)设备安全:通过多种策略来保证公司设备规范,严格要求员工遵守操作规范和使用规则,保护信息在传输、交换和存储、备份等过程中的数据安全,为加强公司设备信息安全管理,防范信息安全事故,制定《终端信息安全管理规定》。

8)应用系统安全:根据信息安全体系规定和公司实际需求,员工对信息的访问进行必要的权限控制,并由应用系统管理员定期进行检查,防止未经授权的用户访问,尤其对Web系统需要符合Web网络安全要求,制定《应用系统信息安全管理制度》。

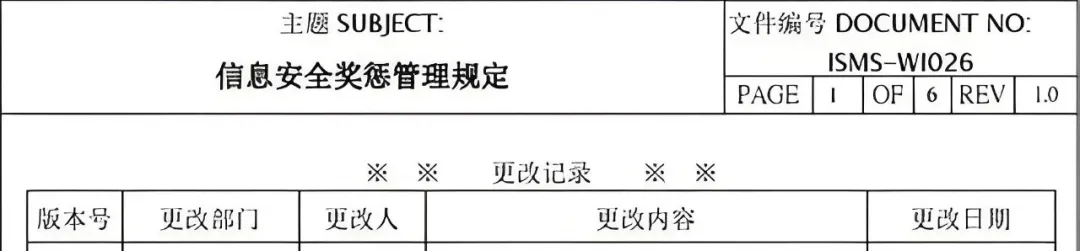

9)信息安全事件管理:为保障公司信息安全应急响应机制,规范信息安全突发事件的应急响应工作,保障公司信息安全,为加强公司信息安全事件的调查处理,规范信息安全事件处理流程、申诉流程和信息安全奖惩要求,最大限度地减少信息安全事件造成的损失,制定《信息安全事件管理规定》。

注:访问控制、密码学、应用系统开发与维护均由应用系统安全来规定;操作安全基本上都是在终端上操作,由终端安全来规定;通信安全由网络安全来规定;供应关系属于人员和系统层面,由人员管理和应用管理共同覆盖;业务连续性需IT基础架构及应用系统一起配合,需要单独的文件来规定;合规性是我们每个制度和安全建设的必要前提,由公司法务及律师评估当地法律法规,这些可不收录到信息安全管理制度。

二、信息安全的流程制度

因为信息安全制度要求及技术策略管控,不少用户有新的权限或资源需求,故需要设定信息安全相关流程,包括权限申请流程,由用户根据需要提交申请。

1)人员管理:设置权限申请流程,并结合HR相关的入职、离职、转岗流程,对人员的权限进行管理,如默认开通账号、权限或禁用一些资源等。

2)资产管理:根据公司资产管控需求,而公司的管控重点大多是信息资产,可能需要有资产定级、变更流程,以及资产的申请访问流程等,建议制定信息资产管理流程。

3)物理和环境安全:根据《物理区域信息安全管理规定》,要求对核心或关键区域都有访问、接待、操作、记录等流程规范,故需要制定外部人员接待流程和关键区域出入申请流程。

4)网络安全:《网络信息安全管理制度》会约定网络上的设置,一般为员工终端上网、服务器上网、网络端口打通、系统对外发布等,建议制定网络资源变更流程。

5)设备安全:大部分企业的设备包括员工电脑、实验室设备、哑终端等,根据制定的《终端信息安全管理规定》,这些设备的权限默认是受限的,对于特殊的终端需求,需要开通对应的权限,建议制定终端权限变更流程。

6)应用系统安全:企业的IT系统或服务管理了这个公司的数据及用户权限,所以应用系统的数据和权限管理至关重要,一般情况下,对于企业的核心数据都需要加密存储,业务数据采用最小授权原则,故依据《应用系统信息安全管理制度》,需要制定应用系统权限变更流程。

7)信息安全事件管理:信息安全永远没有绝对的安全。不怕安全事件发生,就怕一直有安全事件发生,而我们却毫不知情。所以针对信息安全的管理,除了管控,还有事后审计和运营,针对信息安全可疑事件,需要启动“信息安全事件调查流程”,依据《信息安全事件管理规定》,对信息安全事件需有定级,针对事件的处置,需要启动信息安全事件确认流程。

因为企业的业务性质及安全管理的范围不同,上述流程或许不能完全覆盖公司的安全需求,各企业可根据业务场景制定对应的信息安全流程,并根据安全需求及风险情况,设置对应的审批层级。

声明:本文来自网络,版权归作者所有。文章内容仅代表作者独立观点,不代表数字化转型网立场,转载目的在于传递更多信息。如有侵权,请联系我们。数字化转型网www.szhzxw.cn

数字化转型网数据专题包含哪些内容

数字化转型网信息安全研习社关注网络攻击与防御、网络协议安全、数据存储安全、数据加密、数据传输安全、数据备份与恢复策略、数据完整性保护、软件漏洞与补丁管理、身份认证与授权、设备物理访问控制、环境安全与灾难恢复、安全策略框架、安全审计与合规性、安全事件管理与应急响应、设备安全、数据隐私和管理、数据存储和隔离、加密算法安全、云计算安全等多个方面。

本文由数字化转型网(www.szhzxw.cn)转载而成,来源于网络;编辑/翻译:数字化转型网默然。