数字化转型网信息安全研习社关注网络攻击与防御、网络协议安全、数据存储安全、数据加密、数据传输安全、数据备份与恢复策略、数据完整性保护、软件漏洞与补丁管理、身份认证与授权、设备物理访问控制、环境安全与灾难恢复、安全策略框架、安全审计与合规性、安全事件管理与应急响应、设备安全、数据隐私和管理、数据存储和隔离、加密算法安全、云计算安全等多个方面。

一、安全治理与安全管理

首先我们来看一下信息安全治理与信息安全管理的定义。

信息安全治理:建立和维护框架以及支持管理架构和流程的过程,以确保信息安全策略符合并支持业务目标,通过遵守内部政策和内部控制来符合适用的法律和法规,并提供责任分配,一切都是为了管理风险。(from:NIST SP800-100)

信息安全管理:通过保护组织的信息资产来监督和制定实现业务目标所需的决策。信息安全管理通过制定和使用信息安全策略、程序和指南来表达,然后由与组织相关的所有个人在整个组织中应用。(from:ISO27000)

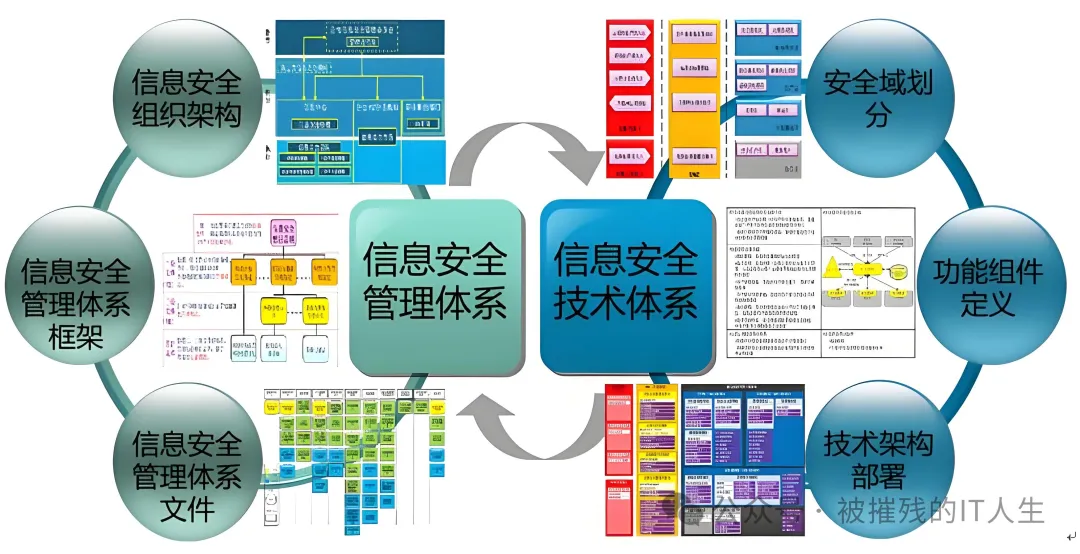

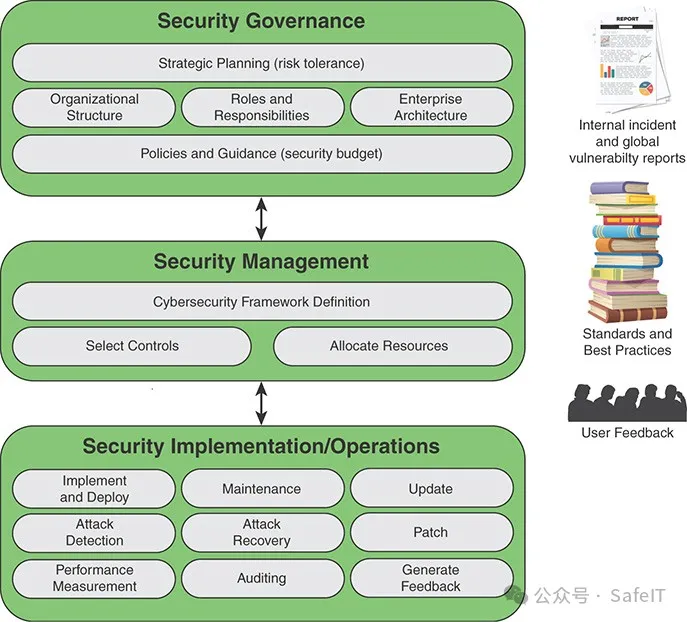

与其相关的另外一个概念:信息安全实施/操作。网络安全框架内定义的安全控制的实施、部署和持续运行。这三者之间的层次关系,可以通过下图来说明。

安全治理层向安全管理层传达任务优先级、可用资源和总体风险承受能力,其核心工作是开发充分满足业务战略需求的安全计划的过程。安全管理层使用这些信息作为实现安全计划的风险管理流程的输入。然后,它与实施/操作层协作,传达安全要求并创建网络安全配置文件。实施/操作层将此配置文件集成到系统开发声明周期中,并持续监控安全效果。它每天执行或管理与当前IT基础设施相关的安全流程。安全管理层使用监控信息来评估当前状况,并将评估结果报告给治理层,以告知组织的整体风险管理流程。

上图说明了每个层级的主要职责,且三个层之间存在着相互作用。此外还有三个补充因素也发挥了做作用。一是来自各种来源的内部安全事件报告和全局漏洞报告,其有助于定义组织在保护其信息资产时面临的威胁和风险级别;二是众多标准和最佳实践文件为管理风险提供了指导;三是用户反馈来自内部用户和有权访问组织信息资产的外部用户,这种反馈有助于提供政策、程序和技术机制的有效性。根据组织及其网络安全方法,这三个因素中的每一个都在每个级别上或多或少地发挥着作用。

二、安全治理原则和预期结果

2.1 原则

X.1054提供了有关信息安全治理原则和流程的概念和指南,组织可以通过这些原则和流程来评估、指导和监控信息安全治理。其中将信息安全目标和策略与整体业务目标和策略保持一致是信息安全安全的关键目标。X.1054列出来实现这一目标的六项原则:

1)建立组织范围内的信息安全

2)采用基于风险的方法

3)设定投资决策的方向

4)确保符合内部和外部要求

5)为所有利益相关者营造一个安全积极的环境

6)审查与业务成果相关的绩效遵守这些原则对于信息安全的长期成功至关重要,如何满足这些原则以及谁负责,取决于组织的具体性质。

2.2 预期的结果

ISACA下属的IT治理研究所(ITGI)定义了信息安全治理的五个基本成果,这些成果可成功地将信息安全与组织的使命相结合:1.战略一致性 2.风险管理 3.资源管理 4.价值交付 5.绩效衡量

三、安全治理关键活动

SP800-100列出了构成有效安全治理的关键活动,包括

3.1 战略规划

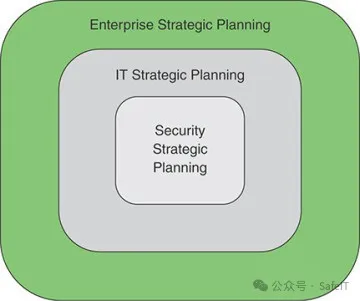

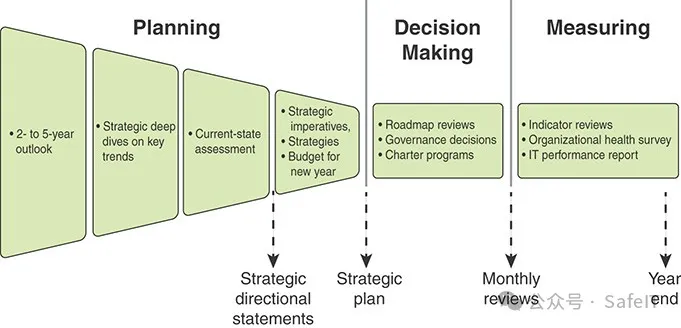

如上图所示,一个组织的战略规划主要包括三个层次:

1)企业战略规划

涉及定义整个组织的长期目标,以及制定实现这些目标的计划和对该计划实施的持续监督。具体管理活动包括:确定优先事项、集中精力和资源、加强运营、确保员工和其他利益相关者致力于共同目标、建立围绕预期结果达成一致,并评估和调整组织的方向以应对不断变化的环境。

2)信息技术(IT)战略规划IT战略规划是IT管理和运营与企业战略规划的结合。由于多数组织利用IT来最大限度地提高效率,组织必须参与IT战略规划,以确保IT投资产生业务价值。IT战略规划记录最齐全的示例之一是intel使用的流程。如下参考:

3)网络安全或信息安全战略规划信息安全战略规划是信息安全管理和运营与企业和IT战略规划的结合。IT在组织内的普遍使用和价值导致IT为组织提供价值的概念得到扩展,其中包括减轻组织的风险。因此IT安全是组织治理和决策过程中各个层面所关注问题,而信息安全战略规划是组织战略规划的重要组成部分。信息安全战略规划应包含在由适当管理人员和委员会批准并定期审查的文件中。

3.2 组织架构

与网络安全相关的组织架构在很大程度上取决于组织的规模、类型以及组织对IT的依赖程度。但各个组织要执行的基本安全职能本质上是相同。

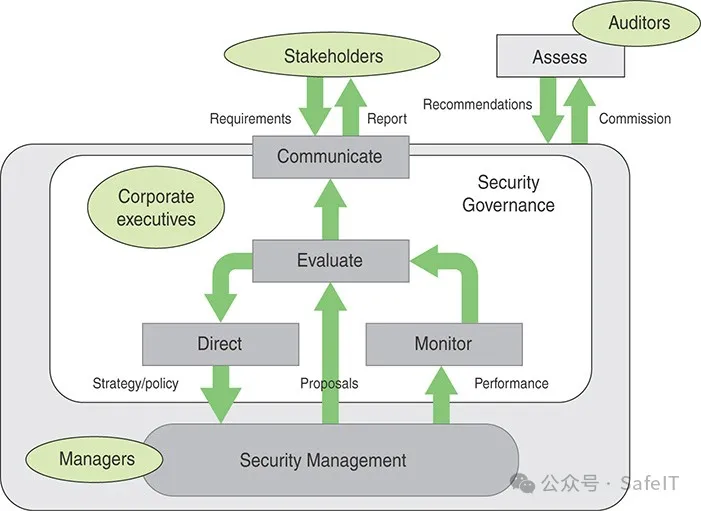

X.1054图中定义的安全治理的关键角色(企业高管)的四项基本职能包括:

1)指导:从企业战略和风险管理的角度指导安全管理,涉及制定信息安全政策;

2)监控:通过可衡量的指标监控安全管理的绩效;

3)评估:评估和验证安全绩效监控的结果,以确保实现目标并确定ISMS及其管理的未来变化;

4)沟通:向利益相关者报告企业安全状况并评估利益相关者的要求;

上述框架包括指导、监控和评估ISMS的治理周期,符合ISO27001:2013 中的要求4.4,即组织应建立、实施、维护和持续改进ISMS。评估是其核心职能,评估结合了监控结果和安全管理的建议,以指示更改和改进;评估以报告的形式触发与利益相关者的沟通,报告可以每年、更频繁地发布,也可以根据安全事件发布;具体信息安全报告的结构可以参考相关最佳实践的模板。右上角的评估职能由企业最高管理层委托的独立第三方审计师执行。

3.3 角色和职责

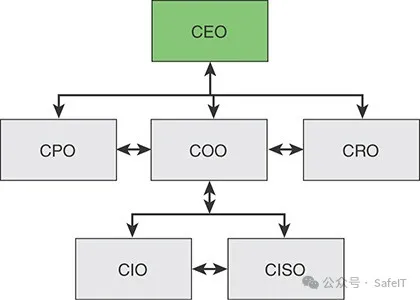

安全治理的一个关键方面是定义与信息安全相关的管理人员的角色和职责。通常,这些人都是C-level高管。在安全治理中发挥作用的高管职位包括一系列的CXO,包括:首席执行官(CEO)、首席运营官(COO)、首席信息官(CIO)、首席安全官(CSO)或首席信息安全官(CISO)、首席风险官(CRO)、首席隐私官(CPO)。担任这些职位的高级管理人员制定公司战略、做出高风险决策,并确保日常运营与实现公司战略目标保持一致。下图显示了大型企业这些角色之间的汇报关系的示例。在较小的组织中,其中许多角色可能由一个人承担。

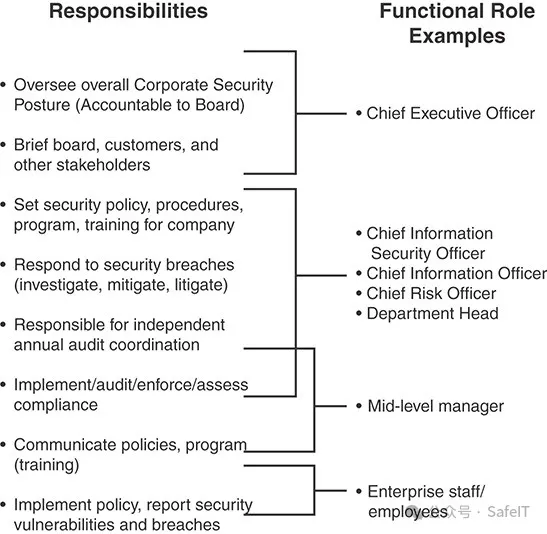

另外,下图显示了建议的组织中与安全相关的角色和职责分配。

而下表从另外一个维度提出了一个基于三个类别的治理框架:

1)治理/业务驱动:我需要做什么?我应该怎么办?

2)角色和责任:我如何实现我的目标?

3)指标/审核:我实现目标的效率如何?我需要做哪些调整?

| Governance/Business Drivers | Roles and Responsibilities | Metrics/Audit |

| Corporate Executive | ||

| Legislation, ROI | Provide oversight and coordination of policiesProvide oversight of business unit complianceEnsure compliance reportingMonitor actions to enforce accountability | Financial reporting, monetizing losses, conforming to policies |

| Business Unit Head | ||

| Standards, policies, budgets | Provide information security protection commensurate with the risk and business impactProvide security trainingDevelop the controls environment and activitiesReport on effectiveness of policies, procedures, and practices | Policy violations, misuse of assets, internal control violations |

| Senior Manager | ||

| Standards, audit results | Provide security for information and systemsPeriodic assessments of assets and their associated risksDetermine level of security appropriateImplement policies and procedures to cost-effectively reduce risk to acceptable levelsPerform periodic testing of security and controls | Risk assessment and impact analysis, control environment activities, remedial actions, policy and procedure compliance, security and control test results |

| CIO/CISO | ||

| Security policies, security operations, and resources | Develop, maintain, and ensure compliance with the programDesignate a security officer with primary duties and trainingDevelop required policies to support the security program and business-unit-specific needsAssist senior managers with their security responsibilitiesConduct security awareness training | Security awareness effectiveness, incident response and impact analysis, security program effectiveness, information integrity, effects on information processing |

3.4 与企业架构集成

安全治理的一个关键要素是信息安全架构的开发。该架构提供了有关如何在企业架构中放置和使用安全功能(例如身份和访问管理)的信息。它将安全要求和控制分配给通用服务或基础设施。它还为实现风险适当的信息系统安全提供了基础,确定什么情况以及哪些安全控制适用于信息系统。

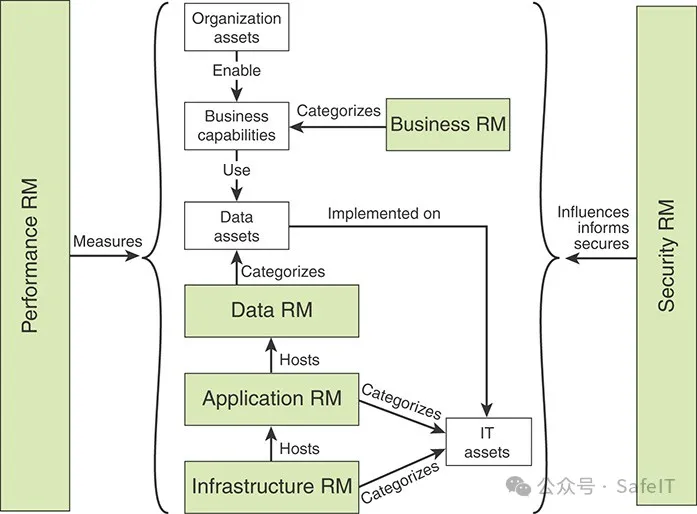

企业架构是一个很大的话题,这里我们主要讨论用于信息安全架构开发的框架:TOGAF和FEAF。FEAF是所有正在使用的企业架构中最全面的,尽管它是为美国联邦机构使用而开发的,但它也被其他政府组织、私营企业、非营利组织和其他组织有效地用作治理工具。FEAF描述了六个领域:战略、商业、数据和信息、启动应用程序、主机和基础设施、安全。与这六个领域对应的是六个参考模型,它们描述了相应领域中的工件(制品)。这些参考模型适用于四类资产:组织资产、业务能力、数据资产、IT资产。

参考模型之间的关系如下图:

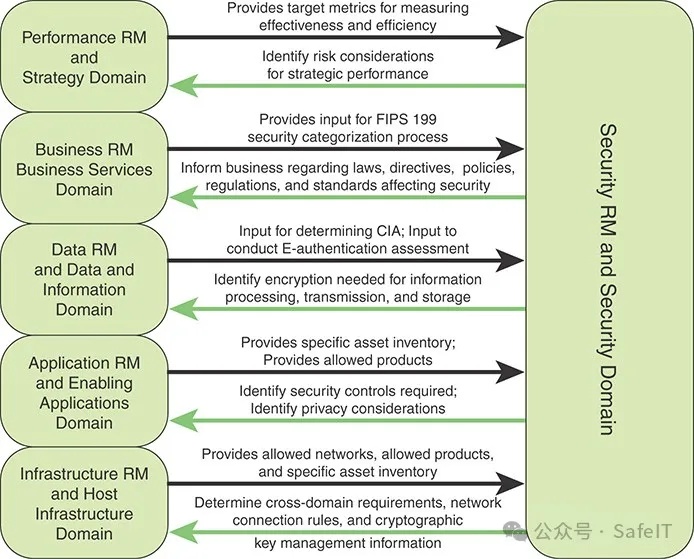

其中安全参考模型(SRM)提供通用语言和方法,用于在组织的业务和绩效目标的背景下讨论安全与隐私。SRM提供风险调整安全/隐私保护以及安全控制设计和实施方面的指导。下图更详细的显示了安全参考模型和其他参考模型之间的交互。

企业架构是实现企业和安全治理的强大方法,应将其视为治理的基本要素。

3.5 策略和指南

NIST SP800-53 将信息安全策略定义为指令、规则和实践的集合,规定组织如何管理、保护和分发信息。它是安全治理的重要组成部分,提供组织安全目标和目标的具体表达。通过选择适当的控制措施来减轻已识别的风险,将这些策略以及相关策略实施的指导文件付诸实践。策略和指南需要涵盖信息安全角色和职责、所需安全控制的基线以及数据和IT资产所有用户的行为规则指南。

四、安全治理途径

有效的安全治理需要开发一个框架并提供清晰的文档,这是一种用于监督和管理企业风险的结构化方法。治理框架的实施和持续使用使组织的治理机构能够为信息安全和风险管理设定明确的方向并展示其承诺。

4.1 安全治理框架

典型的安全治理框架的定义、监控和维护需要完成许多任务:* 任命一名高管最终负责安全治理,其职责包括实施框架以及制定和监控信息安全策略和安全保证计划。该框架需要包括第(三)中讨论的所有要素。

* 决定并向高层管理人员传达安全治理框架的目标,包括确保与整体组织策略和目标保持一致、提高业务价值以及充分管理风险。

* 确保安全架构与企业架构的集成,如第(三)中所述。*包括一个流程,使管理机构能够评估信息安全策略的运行情况,以确保其符合组织当前风险偏好的业务需求。

* 定期审查组织的风险偏好,以确保其适合组织当前的运营环境。

* 正式批准信息安全战略、政策和架构。

4.2 安全指导

管理机构负责确保有效的安全指导。通常,管理机构由最终对组织的工作负责的个人组成。例如,在一家上市公司中,这是董事会,辅以负责各个业务部门运营的执行经理。另外,正如第(三)中建议的治理机构包括CISO,此人的职责包括实施组织的整体方法并确保安全思维渗透到组织中。

COBIT5针对大型组织建议更复杂的安全治理结构,区分了5种不同的角色:首席信息安全官(CISO)、信息安全指导(ISS)委员会、信息安全经理(ISM)、企业风险管理(ERM)委员会、信息托管者/业务所有者。对CISO和ISM进行区分,CISO是负责监督ISM的C级职位,ISM负责运营管理职责。有些组织将CISO和ISM的角色结合起来,可能会取消CISO头衔。一个典型的ISS委员会建议由如下人员组成:CISO、ISM、信息托管者/业务所有者、IT经理、职能部门代表、CEO/COO/CFO等、审计/合规代表、法务代表、CRO等。

4.3 RACI矩阵

COBIT责任模型通过附加到所有34个COBIT流程的RACI图表矩阵正式化。RACI解释了所有员工在关键活动绩效方面的责任,包括负责人、责任人、咨询方、知情者。下表显示了用于安全治理的RACI图标的一部分,该表指示哪个实体对每项活动负责,以及哪个或哪些实体负责该活动。

| Activity | CISO | ISS | ISM | ERM | IC/BO |

| Identify and communicate information security threats, desirable behaviors, and changes needed to address these points. | A | R | |||

| Ensure that environmental and facilities management adheres to information security requirements. | A | R | |||

| Provide ways to improve efficiency and effectiveness of the information security function (for example, through training of information security staff; documentation of processes, technology, and applications; and standardization and automation of the process). | A | R | |||

| Define and communicate an information security strategy that is in line with the business strategy. | R | A | |||

| Research, define, and document information security requirements. | R | A | |||

| Validate information security requirements with stakeholders, business sponsors, and technical implementation personnel. | R | A | |||

| Develop information security policies and procedures. | R | A | |||

| Define and implement risk evaluation and response strategies and cooperate with the risk office to manage the information risk. | R | A | |||

| Ensure that the potential impact of changes is assessed. | R | A | |||

| Collect and analyze performance and compliance data related to information security and information risk management. | R | R | |||

| Raise the profile of the information security function within the enterprise and potentially outside the enterprise. | R | R | |||

| A = accountableR = responsibleIC/BO = Information custodians/business owners | |||||

五、安全治理评估

那些负责企业治理和信息安全治理的人需要开放地接受对其治理工作的评估。在上市公司中,董事会执行或委托进行此类评估,而在任何组织中,所有审计职能都包含对治理职能的评估。下表是一组用于评估安全治理的有用指标参考。

| Indicator Category | Indicators |

| Executive management support | Executive management understands the relevance of information security to the organizationExecutives promote effective information security governanceExecutives actively support the information security programExecutives comply with all aspects of the information security programExecutive management understands their responsibility for information securityExecutives understand the liability associated with not executing information security responsibilities |

| Business and information security relationship | Security investments are optimized to support business objectivesBusiness process owners actively support the information security programBusiness process owners view security as an enablerBusiness process owners are involved in evaluating security alternativesBusiness process owners actively support the development of a security cultureBusiness process owners accept responsibility for information securityBusiness process owners are accountable for information security |

| Information protection | All information in use within the organization is identifiedInformation is classified according to criticalityInformation is classified according to sensitivityInformation classifications are enforcedInformation classifications are applied to information received from outside entitiesInformation classifications are applied to information provided to an outside entityOwnership responsibilities for all information are assignedApplications that process sensitive information are identifiedApplications that support critical business processes are identifiedData retention standards are defined and enforced |

六、安全治理最佳实践

ISF SGP将安全治理类别中的最佳实践分为两个领域和五个主题,并为每个主题提供详细的清单,领域和主题如下:

- 安全治理途径:该领域为建立、维护和监控信息安全治理框架提供指导,使组织的治理机构能够为信息安全和风险管理设定明确的方向并展示其对信息安全和风险管理的承诺。

- 安全治理框架:本主题提供了建立安全治理框架并确保组织的整体信息安全方法支持高标准治理的操作清单。

- 安全指导:本主题概述了建议的自上而下的管理结构和机制,用于协调安全活动(例如,信息安全计划)和支持信息安全治理方法。它包括对CISO、工作组以及每个人的任务的讨论。

- 安全治理组成部分:该领域通过创建信息安全战略并实施与组织战略目标一致的信息安全保证计划,为支持信息安全治理框架提供指导。

- 信息安全策略:提供制定信息安全策略的清单。

- 利益相关者价值交付:重点关注组织应如何实施流程来衡量信息安全计划交付的价值并向所有利益相关者报告结果。

- 信息安全保证:讨论确保信息风险得到充分解决的行动。

信息安全治理是监督负责降低业务风险的网络安全团队的过程。安全治理领导者做出的决策允许优先考虑风险,以便安全工作集中于业务优先而不是自己的优先事项。他们还管理减轻已识别的业务风险、解决内部和外部威胁以及处理合规性的相互作用。

声明:本文来自网络,版权归作者所有。文章内容仅代表作者独立观点,不代表数字化转型网立场,转载目的在于传递更多信息。如有侵权,请联系我们。数字化转型网www.szhzxw.cn

数字化转型网数据专题包含哪些内容

数字化转型网信息安全研习社关注网络攻击与防御、网络协议安全、数据存储安全、数据加密、数据传输安全、数据备份与恢复策略、数据完整性保护、软件漏洞与补丁管理、身份认证与授权、设备物理访问控制、环境安全与灾难恢复、安全策略框架、安全审计与合规性、安全事件管理与应急响应、设备安全、数据隐私和管理、数据存储和隔离、加密算法安全、云计算安全等多个方面。

本文由数字化转型网(www.szhzxw.cn)转载而成,来源于网络;编辑/翻译:数字化转型网默然。