数字化转型网数据专题将关注数据治理、数据质量管理、数据架构、主数据管理、数据仓库、元数据管理、数据备份、数据挖掘、数据分析、数据安全、大数据、数据合规、等数据相关全产业链相关环节。

根据DAMA的定义,数据安全指定义、规划、开发、执行安全策略和规程,以提供对数据和信息资产的适当验证、授权、访问和审计。数据安全的目标有三个:

- 启用对企业数据资产的适当访问,并防止不适当的访问

- 理解并遵守所有有关隐私、保护和保密的法规和政策

- 确保所有利益相关方的隐私和保密需求得到执行和审计

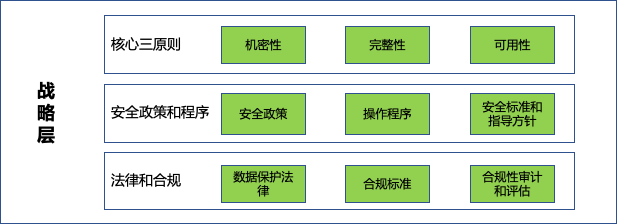

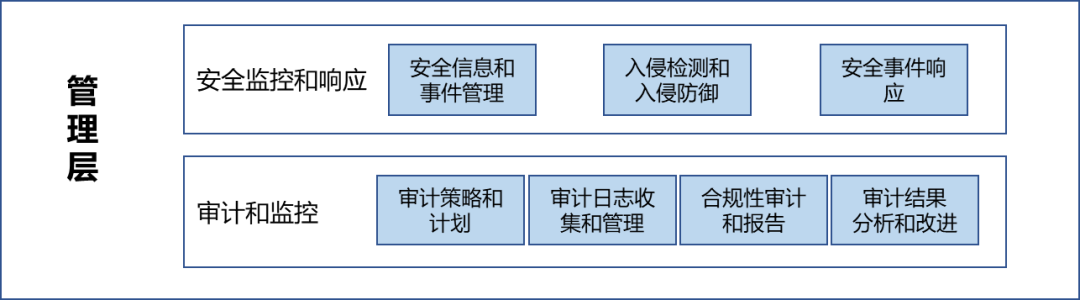

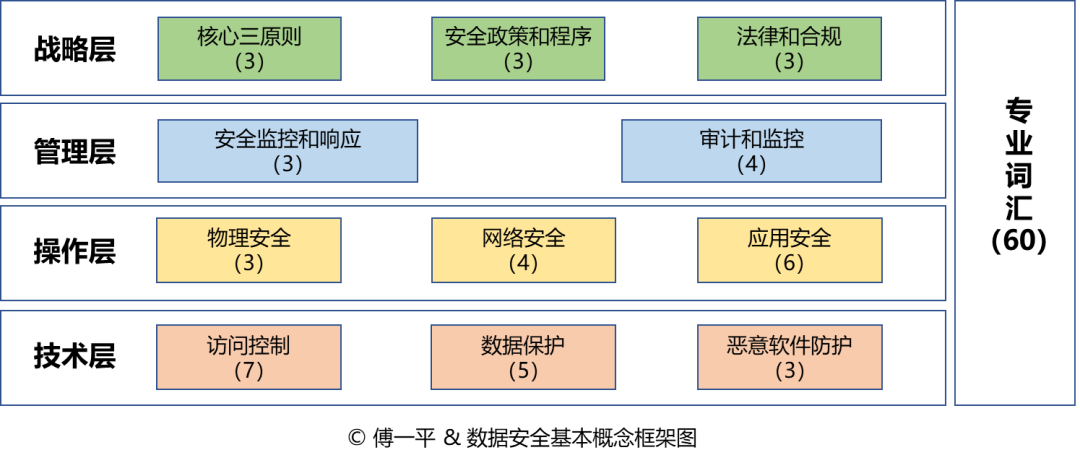

本文将从微观入手,对104个数据安全基本概念和专业词汇进行详细解释。为了方便理解,这里提供了一个关于数据安全基本概念全面且系统的分类框架,如下所示:

本框架包括战略层、管理层、操作层和技术层四个层次11个分类,共44个基本概念;同时提供一个常用词汇集,包括4A、数字证书、数字签名、加密、脱敏、多方安全计算、隐私计算等60个专业词汇,每个概念和词汇都会辅以案例说明。本文将讲述操作层。

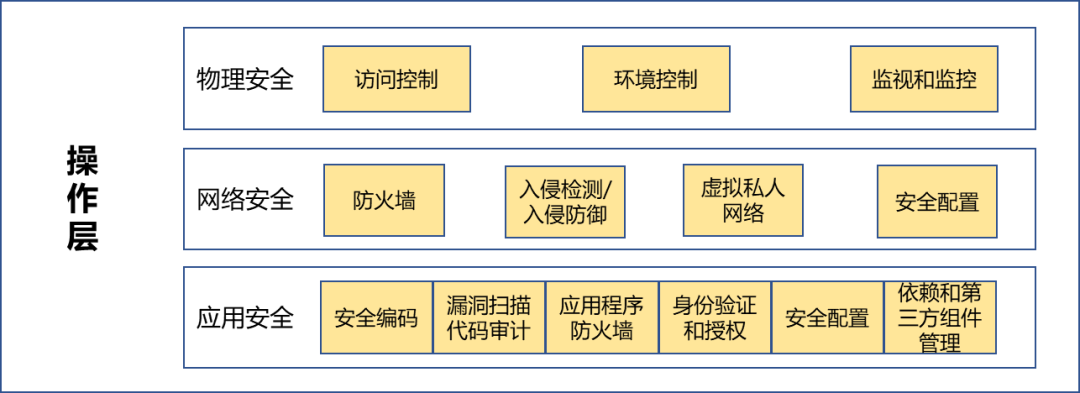

1、物理安全

物理安全指的是保护计算机硬件、网络设备、服务器和数据存储设施等物理资源免受未经授权访问、破坏、盗窃、火灾、自然灾害等物理威胁的措施和程序。

(1)访问控制

定义:访问控制是指一系列的安全措施和技术,用于限制和监控人员对物理环境如数据中心、办公区域等敏感区域的访问。包括门禁系统、保安人员、生物识别系统等。

例子:一家IT公司在其数据中心实施了多层访问控制系统,包括安全门禁卡、个人识别码(PIN)以及指纹识别技术,确保只有授权人员能够进入。

(2)环境控制

定义:环境控制包括一系列的措施和技术,旨在保护设备和数据免受环境因素如温度、湿度、火灾和水灾等造成的损害。

例子: 一家大型银行的数据中心配备了先进的HVAC系统(供暖、通风和空调系统)和自动灭火系统,以维持恒温和防止火灾等灾害造成重大损失。

(3)监视和监控

定义:指利用视频监控、报警系统和其他检测技术来实时监视物理设施,以便于及时发现不寻常或非法的行为并采取适当行动。

例子:一家珠宝店利用24小时视频监控系统和运动探测器来监控店内活动。任何可疑行为或未经授权的入侵都会立即触发警报,并通知店主和警方。

2、网络安全

指保护计算机网络及其相关组件,如硬件、软件和数据,免受未经授权的访问、攻击或破坏的措施和过程。网络安全聚焦于保护网络边界以及在网络内部传输的数据,旨在防止来自外部和内部的威胁。

(1)防火墙(Firewalls)

定义: 防火墙是一种网络安全系统,用于监控和控制进出一个网络的数据流量,根据预定的安全规则允许或阻止数据包。

例子:一家企业部署了硬件防火墙来保护其企业网络,成功阻止了来自未知源的可疑流量和潜在的网络攻击,同时确保员工可以安全地访问互联网。

(2)入侵检测系统/入侵防御系统(IDS/IPS)IDS

定义:入侵检测系统是一种监测网络和系统活动的工具,用于检测违反安全策略或可疑行为的迹象。

IPS

定义:入侵防御系统不仅能够检测威胁,还能够在检测到潜在攻击时自动采取措施来阻止或缓解攻击。

例子:一家金融机构使用IDS来监控其网络活动,并通过IPS来自动阻止发现的恶意流量,例如自动断开与已知恶意服务器的连接。

(3)虚拟私人网络(VPN)

定义:虚拟私人网络是一种通过公共网络(如互联网)创建安全、加密通信隧道的技术,用于连接远程用户和私人网络。

例子:一家跨国公司为其远程员工提供VPN服务,使他们能够安全地从家中或在旅途中访问公司的内部资源,就像他们直接连接到公司网络一样。

(4)安全配置

定义:涉及对网络设备(如路由器、交换机和防火墙)和网络服务(如DNS和DHCP)进行适当的设置调整,以保护它们免受攻击。这包括关闭不必要的服务,设置强密码,应用最小权限原则,以及定期更新和打补丁。

例子:更改默认密码:许多网络设备出厂时都有默认的用户名和密码,这些通常是公开的且容易被攻击者利用。安全配置的一个基本步骤是更改这些默认凭证为强密码。

关闭不必要的端口和服务:如果网络设备上开启了不需要的服务或端口,它们可能成为攻击者的入口点。安全配置包括关闭这些不必要的端口和服务,减少潜在的攻击面。

3、应用安全

指确保软件应用安全、可靠且不易受到攻击的措施、流程和工具。它涉及识别、修复和预防应用程序中的安全漏洞,以保护数据和防止未经授权的访问或修改。

(1)安全编码(Secure Coding)

定义:开发过程中实施的一系列编程实践,旨在减少应用程序中的安全漏洞并提高其抵御攻击的能力。

例子:一款流行的在线支付应用实施了安全编码实践,包括对用户输入的严格验证和清理,以避免SQL注入和跨站脚本(XSS)攻击。

(2)漏洞扫描和代码审计

定义:通过自动化工具(漏洞扫描)和手动审查(代码审计)来检测应用程序中的已知漏洞和潜在安全风险。

例子:一个公司定期使用漏洞扫描工具检查其网站,以确保没有暴露任何已知的安全漏洞,如过时的软件版本或不安全的配置。

(3)应用程序防火墙(Application Firewall)

定义:一种保护应用程序免受攻击的安全工具,它监控、过滤和阻止恶意流量。

例子:一家电子商务网站部署了应用程序防火墙来保护其网站,成功防止了一系列针对其用户的跨站脚本(XSS)攻击。

(4)身份验证和授权

定义:确保用户是他们声称的身份(身份验证)并给予适当访问权限(授权)的过程。

例子:一家在线课程平台实现了多因素身份验证来确认用户身份,并基于用户角色(如学生、教师、管理员)授予不同的访问权限。

(5)安全配置

定义:采取措施确保应用程序及其运行环境(服务器、数据库等)配置得当,以减少安全风险。

例子:一家科技公司对其服务器进行了安全配置,包括禁用不必要的服务、应用最新的安全补丁和使用强密码策略。

(6)依赖和第三方组件管理

定义:确保应用程序使用的所有库、框架和其他依赖项都是安全的,并且及时更新。

例子: 一家软件开发公司使用依赖管理工具来跟踪和更新其应用中使用的开源库,确保所有组件都不包含已知的安全漏洞。

声明:本文来自与数据同行,版权归作者所有。文章内容仅代表作者独立观点,不代表数字化转型网立场,转载目的在于传递更多信息。如有侵权,请联系我们。数字化转型网www.szhzxw.cn

数字化转型网数据专题包含哪些内容

数字化转型网数据专题将关注数据治理、数据质量管理、数据架构、主数据管理、数据仓库、元数据管理、数据备份、数据挖掘、数据分析、数据安全、大数据、数据合规、等数据相关全产业链相关环节。

数字化转型网数据专题包含: 数字化转型网(www.szhzxw.cn)

1、数据相关外脑支持:100+数据相关专家、100+数据实践者、1000+相关资料

2、数据研习社:与全球数据相关专家、实践者共同探讨相关问题,推动产业发展!

3、国际认证培训:目前已引进DAMA国际认证CDMP,其他国内外认证也在逐步引进中

4、典型案例参考:与数字化转型网数据要素X研习社社员一起学习典型案例,共探企业数据落地应用

本文由数字化转型网(www.szhzxw.cn)转载而成,来源于与数据同行,作者:傅一平;编辑/翻译:数字化转型网默然。