数字化转型网信息安全研习社关注网络攻击与防御、网络协议安全、数据存储安全、数据加密、数据传输安全、数据备份与恢复策略、数据完整性保护、软件漏洞与补丁管理、身份认证与授权、设备物理访问控制、环境安全与灾难恢复、安全策略框架、安全审计与合规性、安全事件管理与应急响应、设备安全、数据隐私和管理、数据存储和隔离、加密算法安全、云计算安全等多个方面。

以下是信息安全技术基础知识的总结:

1. 信息安全的基本概念

- 信息安全:保护信息及其相关系统免受未经授权的访问、使用、披露、破坏或破坏。

- 机密性:确保信息仅对授权用户可用。

- 完整性:确保信息在存储和传输过程中未被篡改。

- 可用性:确保信息和资源在需要时可供授权用户使用。

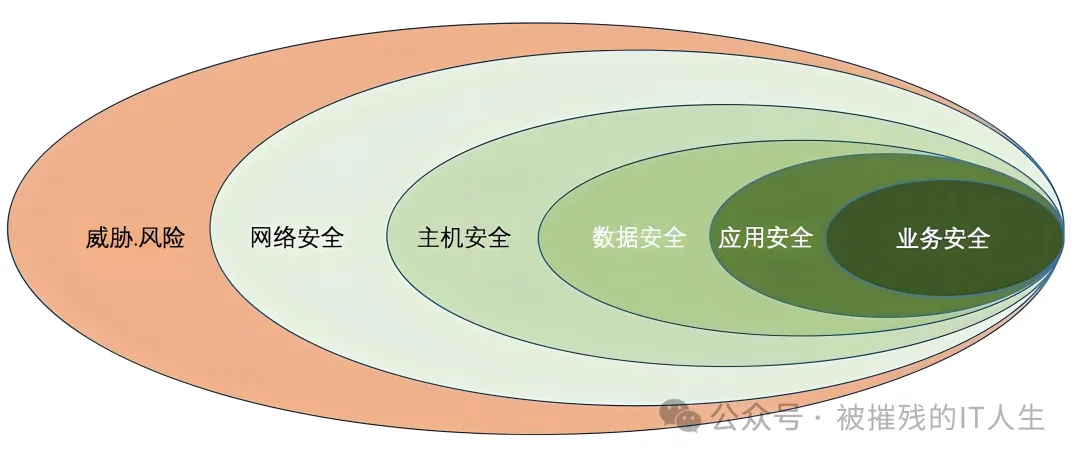

2. 信息安全威胁类型

- 恶意软件:如病毒、蠕虫、木马、间谍软件等。

- 网络攻击:包括拒绝服务(DoS)攻击、分布式拒绝服务(DDoS)攻击、网络钓鱼等。

- 社会工程学:利用心理操控来获取敏感信息。

- 内部威胁:内部人员故意或无意造成的信息泄露或损害。

3. 保护措施

- 防火墙:监控和控制进入和离开网络的流量。

- 入侵检测系统(IDS):监测网络流量以识别恶意活动。

- 加密:使用算法将信息转换为不可读格式,保护数据传输和存储。

- 访问控制:限制用户对系统和数据的访问权限。

- 安全审计:定期检查和评估安全措施和策略的有效性。

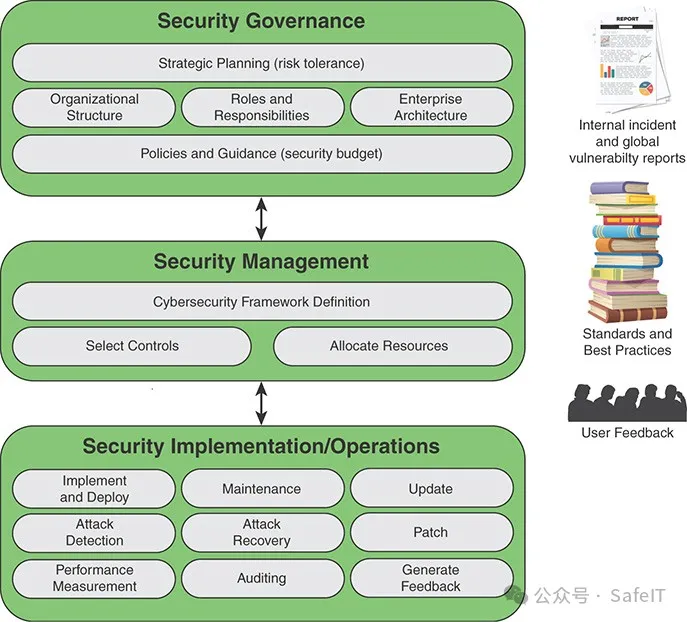

4. 安全管理框架

- 风险管理:识别、评估和优先处理安全风险。

- 合规性:遵循法律法规和行业标准,如GDPR、ISO 27001等。

- 安全策略:制定明确的安全政策和程序,以指导组织的安全实践。

5. 安全意识培训

- 定期对员工进行信息安全培训,提高其对安全威胁的认识和应对能力。

6. 未来趋势

- 人工智能和机器学习:应用于安全监测和威胁检测。

- 零信任安全模型:强调不信任任何用户或设备,进行持续验证。

- 区块链技术:用于数据完整性和透明度的保障。

希望这些内容对你有所帮助!如果需要更深入的讨论或特定领域的详细信息,请告诉我,关注我公众号。

【安全管理框架】

安全管理框架是确保信息安全的系统性方法,它涵盖了管理、技术和操作层面的各个方面。以下是对安全管理框架的详细分析:

1. 风险管理

- 识别风险:识别潜在的安全威胁和漏洞,包括技术风险、环境风险和人员风险。

- 评估风险:评估识别出的风险对组织的影响和发生的可能性,通常采用定性或定量的方法。

- 优先级排序:根据风险评估结果,确定处理风险的优先级。

- 风险控制:制定和实施控制措施,以降低风险至可接受水平。控制措施包括技术、管理和物理安全措施。

2. 合规性

- 法规遵从:确保遵守适用的法律法规,例如数据保护法(如GDPR)和行业标准(如PCI DSS、ISO 27001等)。

- 审计与监控:定期进行合规性审计和监控,以确保安全政策和控制措施的实施情况。

- 报告机制:建立合规性报告机制,及时发现和纠正不合规行为。

3. 安全策略

- 政策制定:制定全面的信息安全政策,包括数据保护、访问控制、事件响应和安全培训等。

- 角色和责任:明确安全管理中各个角色的责任,包括信息安全官员、IT人员和员工。

- 持续改进:定期审查和更新安全策略,确保其与组织目标和外部环境的变化保持一致。

4. 安全文化

- 安全意识培训:对全体员工进行定期的安全意识培训,提高其对信息安全的重视程度。

- 沟通与参与:建立有效的沟通渠道,鼓励员工参与安全管理,提高全员的安全意识。

5. 事件响应与恢复

- 事件响应计划:制定明确的事件响应计划,包括识别、分析、响应和恢复等步骤。

- 演练与测试:定期进行安全事件的演练和测试,评估响应计划的有效性。

- 恢复计划:制定灾难恢复计划,确保在安全事件发生后能够快速恢复业务运营。

6. 安全监控

- 监测工具:使用入侵检测系统(IDS)、安全信息和事件管理(SIEM)等工具,实时监测网络和系统的安全状态。

- 日志管理:建立日志记录和分析机制,以追踪可疑活动和事件。

7. 供应链安全

- 第三方评估:对合作伙伴和供应商进行安全评估,确保其符合安全标准。

- 合同条款:在合同中加入安全条款,明确供应商在数据保护和安全方面的责任。

8. 持续改进

- 反馈机制:建立安全管理的反馈机制,定期收集和分析安全事件和事故的教训。

- 安全评估:定期进行安全评估和审计,识别潜在的改进机会。

通过综合运用这些安全管理框架的组成部分,组织能够有效管理信息安全风险,保护其信息资产

声明:本文来自网络,版权归作者所有。文章内容仅代表作者独立观点,不代表数字化转型网立场,转载目的在于传递更多信息。如有侵权,请联系我们。数字化转型网www.szhzxw.cn

数字化转型网数据专题包含哪些内容

数字化转型网信息安全研习社关注网络攻击与防御、网络协议安全、数据存储安全、数据加密、数据传输安全、数据备份与恢复策略、数据完整性保护、软件漏洞与补丁管理、身份认证与授权、设备物理访问控制、环境安全与灾难恢复、安全策略框架、安全审计与合规性、安全事件管理与应急响应、设备安全、数据隐私和管理、数据存储和隔离、加密算法安全、云计算安全等多个方面。

本文由数字化转型网(www.szhzxw.cn)转载而成,来源于网络;编辑/翻译:数字化转型网默然。